المعهد الوطني للمعايير والتقنية NIST

ما هو إطار عمل NIST للأمن السيبراني؟

المعهد الوطني للمعايير والتكنولوجيا (NIST) هو وكالة غير تنظيمية تشجع الابتكار من خلال تطوير علوم القياس والمعايير والتكنولوجيا. يتكون إطار عمل NIST للأمن السيبراني (NIST CSF) من المعايير والإرشادات وأفضل الممارسات التي تساعد المؤسسات على تحسين إدارتها لمخاطر الأمن السيبراني.

تم تصميم NIST CSF ليكون مرنا بما يكفي للتكامل مع العمليات الأمنية الحالية داخل أي مؤسسة وفي أي صناعة. إنه يوفر نقطة انطلاق ممتازة لتنفيذ أمن المعلومات وإدارة مخاطر الأمن السيبراني في أي مؤسسة من القطاع الخاص تقريبا في الولايات المتحدة.

تاريخ إطار عمل الأمن السيبراني NIST

في 12 فبراير 2013 ، صدر الأمر التنفيذي (EO) 13636 - "تحسين الأمن السيبراني للبنية التحتية الحيوية". بدأ هذا عمل NIST مع القطاع الخاص الأمريكي "لتحديد معايير الإجماع الطوعية الحالية وأفضل ممارسات الصناعة لدمجها في إطار عمل للأمن السيبراني". وكانت نتيجة هذا التعاون الإصدار 1.0 من إطار عمل الأمن السيبراني NIST.

وسع قانون تعزيز الأمن السيبراني (CEA) لعام 2014 جهود NIST في تطوير إطار الأمن السيبراني. اليوم ، لا يزال NIST CSF أحد أكثر الأطر الأمنية المعتمدة على نطاق واسع في جميع الصناعات الأمريكية.

الهيكل الأساسي لإطار عمل NIST للأمن السيبراني

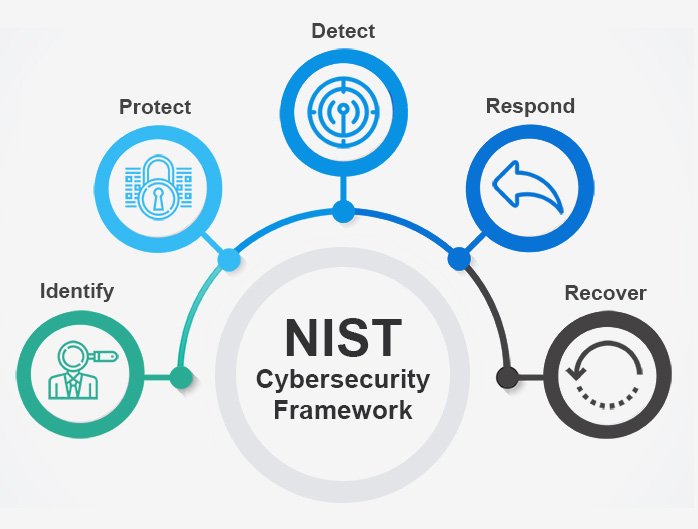

يتضمن إطار عمل NIST للأمن السيبراني الوظائف والفئات والفئات الفرعية والمراجع الإعلامية.

تقدم الوظائف نظرة عامة على بروتوكولات الأمان لأفضل الممارسات. لا يقصد من الوظائف أن تكون خطوات إجرائية ولكن يجب تنفيذها "بشكل متزامن ومستمر لتشكيل ثقافة تشغيلية تعالج مخاطر الأمن السيبراني الديناميكية". توفر الفئات والفئات الفرعية خطط عمل أكثر تحديدا لإدارات أو عمليات محددة داخل المنظمة.

تتضمن أمثلة وظائف وفئات NIST ما يلي:

تحديد: للحماية من الهجمات الإلكترونية ، يحتاج فريق الأمن السيبراني إلى فهم شامل لأهم أصول وموارد المنظمة. تتضمن وظيفة تحديد فئات مثل إدارة الأصول ، وبيئة الأعمال ، والحوكمة ، وتقييم المخاطر ، واستراتيجية إدارة المخاطر ، وإدارة مخاطر سلسلة التوريد.

حمى: تغطي وظيفة الحماية الكثير من الضوابط الأمنية التقنية والمادية لتطوير وتنفيذ الضمانات المناسبة وحماية البنية التحتية الحيوية. هذه الفئات هي إدارة الهوية والتحكم في الوصول ، والوعي والتدريب ، وأمن البيانات ، وعمليات وإجراءات حماية المعلومات ، والصيانة ، وتكنولوجيا الحماية.

الكشف عن: تنفذ وظيفة الكشف التدابير التي تنبه المؤسسة إلى الهجمات الإلكترونية. تشمل فئات الكشف الحالات الشاذة والأحداث والمراقبة المستمرة للأمان وعمليات الكشف.

أجاب: تضمن فئات وظائف الاستجابة الاستجابة الاستجابة المناسبة للهجمات الإلكترونية وأحداث الأمن السيبراني الأخرى. تشمل الفئات المحددة تخطيط الاستجابة والاتصالات والتحليل والتخفيف والتحسينات.

أفاق: تنفذ أنشطة الاسترداد خططا للمرونة الإلكترونية وتضمن استمرارية الأعمال في حالة وقوع هجوم إلكتروني أو خرق أمني أو أي حدث آخر للأمن السيبراني. وظائف الاسترداد هي تحسينات تخطيط الاسترداد والاتصالات.

ترسم المراجع الإعلامية ل NIST CSF ارتباطا مباشرا بين الوظائف والفئات والفئات الفرعية وضوابط الأمان المحددة لأطر العمل الأخرى. تشمل هذه الأطر مركز ضوابط® أمن الإنترنت (CIS) ، COBIT 5 ، الجمعية الدولية للأتمتة (ISA) 62443-2-1: 2009 ، ISA 62443-3-3: 2013 ، المنظمة الدولية للتوحيد القياسي واللجنة الكهرتقنية الدولية 27001: 2013 ، و NIST SP 800-53 Rev. 4.

لا يخبر NIST CSF كيفية جرد الأجهزة والأنظمة المادية أو كيفية جرد منصات البرامج والتطبيقات ؛ إنه يوفر فقط قائمة مرجعية بالمهام التي يتعين إكمالها. يمكن للمؤسسة اختيار طريقتها الخاصة حول كيفية إجراء المخزون. إذا احتاجت المنظمة إلى مزيد من التوجيه ، فيمكنها الرجوع إلى المراجع الإعلامية للضوابط ذات الصلة في المعايير التكميلية الأخرى. هناك الكثير من الحرية في CSF لاختيار واختيار الأدوات التي تناسب احتياجات إدارة مخاطر الأمن السيبراني للمؤسسة.

مستويات تنفيذ إطار عمل NIST

لمساعدة مؤسسات القطاع الخاص على قياس تقدمها نحو تنفيذ إطار عمل NIST للأمن السيبراني ، يحدد الإطار أربعة مستويات تنفيذية:

المستوى 1 - جزئي: المنظمة على دراية ب NIST CSF وربما تكون قد نفذت بعض جوانب التحكم في بعض مناطق البنية التحتية. كان تنفيذ أنشطة وبروتوكولات الأمن السيبراني تفاعليا مقابل مخطط له. لدى المنظمة وعي محدود بمخاطر الأمن السيبراني وتفتقر إلى العمليات والموارد اللازمة لتمكين أمن المعلومات.

المستوى 2 - إبلاغ المخاطر: المنظمة أكثر وعيا بمخاطر الأمن السيبراني وتشارك المعلومات على أساس غير رسمي. إنه يفتقر إلى عملية إدارة مخاطر الأمن السيبراني المخطط لها والقابلة للتكرار والاستباقية على مستوى المؤسسة.

المستوى 3 - قابل للتكرار: تدرك المنظمة وكبار مسؤوليها التنفيذيين مخاطر الأمن السيبراني. لقد نفذوا خطة إدارة مخاطر الأمن السيبراني القابلة للتكرار على مستوى المؤسسة. وضع فريق الأمن السيبراني خطة عمل لمراقبة الهجمات الإلكترونية والاستجابة لها بفعالية.

المستوى 4 - التكيفي: أصبحت المنظمة الآن مرنة عبر الإنترنت وتستخدم الدروس المستفادة والمؤشرات التنبؤية لمنع الهجمات الإلكترونية. يعمل فريق الأمن السيبراني باستمرار على تحسين وتطوير تقنيات وممارسات الأمن السيبراني في المؤسسة والتكيف مع التغيرات في التهديدات بسرعة وكفاءة. هناك نهج على مستوى المنظمة لإدارة مخاطر أمن المعلومات مع اتخاذ القرارات والسياسات والإجراءات والعمليات المستنيرة للمخاطر. تدمج المؤسسات التكيفية إدارة مخاطر الأمن السيبراني في قرارات الميزانية والثقافة التنظيمية.

إنشاء برنامج إدارة مخاطر الأمن السيبراني التابع لإطار عمل NIST

يوفر إطار عمل NIST للأمن السيبراني دليلا تفصيليا حول كيفية إنشاء أو تحسين برنامج إدارة مخاطر أمن المعلومات الخاص بهم:

تحديد الأولويات والنطاق: خلق فكرة واضحة عن نطاق المشروع وتحديد الأولويات. تحديد أهداف العمل أو المهمة عالية المستوى ، واحتياجات العمل ، وتحديد تحمل المخاطر للمنظمة.

توجيه: قم بتقييم أصول المنظمة وأنظمتها وحدد اللوائح المعمول بها ونهج المخاطر والتهديدات التي قد تتعرض لها المنظمة.

إنشاء ملف تعريف حالي: الملف الشخصي الحالي هو لمحة سريعة عن كيفية إدارة المنظمة للمخاطر في الوقت الحالي ، على النحو المحدد في الفئات والفئات الفرعية ل CSF.

إجراء تقييم للمخاطر: تقييم البيئة التشغيلية والمخاطر الناشئة ومعلومات تهديدات الأمن السيبراني لتحديد احتمالية وشدة حدث الأمن السيبراني الذي يمكن أن يؤثر على المؤسسة.

إنشاء ملف تعريف هدف: يمثل ملف التعريف المستهدف هدف إدارة المخاطر لفريق أمن المعلومات.

تحديد الثغرات وتحليلها وتحديد أولوياتها: من خلال تحديد الفجوات بين الملف الشخصي الحالي والمستهدف ، يمكن لفريق أمن المعلومات إنشاء خطة عمل ، بما في ذلك المعالم والموارد القابلة للقياس (الأشخاص والميزانية والوقت) اللازمة لسد هذه الفجوات.

تنفيذ خطة العمل: تنفيذ خطة العمل المحددة في الخطوة 6.